ThinkPHP简介

ThinkPHP是一个快速、简单的基于MVC和面向对象的轻量级PHP开发框架,遵循Apache2开源协议发布,从诞生以来一直秉承简洁实用的设计原则,在保持出色的性能和至简的代码的同时,尤其注重开发体验和易用性,并且拥有众多的原创功能和特性,为WEB应用开发提供了强有力的支持。3.2版本则在原来的基础上进行一些架构的调整,引入了命名空间支持和模块化的完善,为大型应用和模块化开发提供了更多的便利。

漏洞简述

尽管ThinkPHP 3.2.x使用了 I 方法来过滤参数,但是还是过滤不严谨,导致SQL注入发生。

ThinkPHP基础知识

在进行漏洞分析之前,我们需要了解一下ThinkPHP3.2基础知识,这里仅介绍对本次漏洞分析有帮助的部分。

ThinkPHP3.2的 目录结构

1 | ├─ThinkPHP 框架系统目录(可以部署在非web目录下面) |

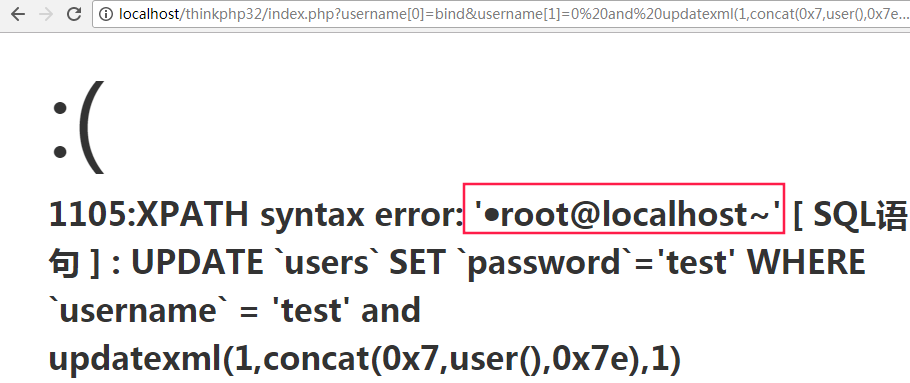

我们本次的 payload 为:http://localhost/thinkphp32/index.php?username[0]=bind&username[1]=0 and updatexml(1,concat(0x7,user(),0x7e),1)

环境搭建

这里我们使用ThinkPHP3.2.3完整版来进行实验,下载地址:http://www.thinkphp.cn/donate/download/id/610.html

我们先安装好phpstudy,然后将下载好的ThinkPHP3.2.3完整版解压,将里面的thinkphp拷贝至phpstudy的网站根目录下的thinkphp32文件夹下,php版本这里用5.6。在thinkphp32目录下新建一个index.php文件,内容如下:

1 |

|

浏览器访问http://localhost/thinkphp32/index.php ,会在thinkphp32目录下生成一个Application文件夹,目录结构如下:

1 | Application |

修改 thinkphp32\Application\Home\Controller\IndexController.class.php 文件代码,内容如下:

1 |

|

配置连接数据库的文件 Application\Common\Conf\config.php ,内容如下:

1 |

|

漏洞分析

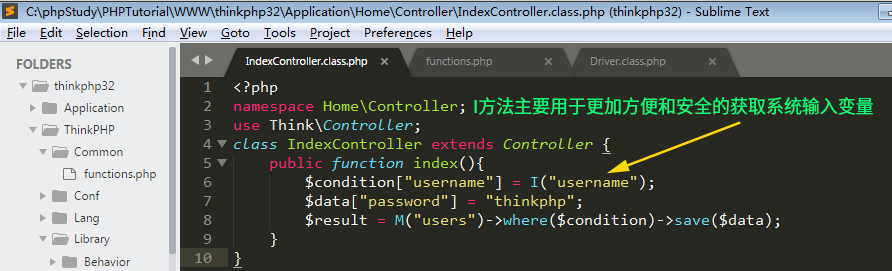

这次,我们还是根据payload,使用正向审计的方式来进行本次审计工作。首先我们来看一下我们创建的 thinkphp32\Application\Home\Controller\IndexController.class.php 文件代码,程序使用 I 方法来安全获取 username 变量,如下图:

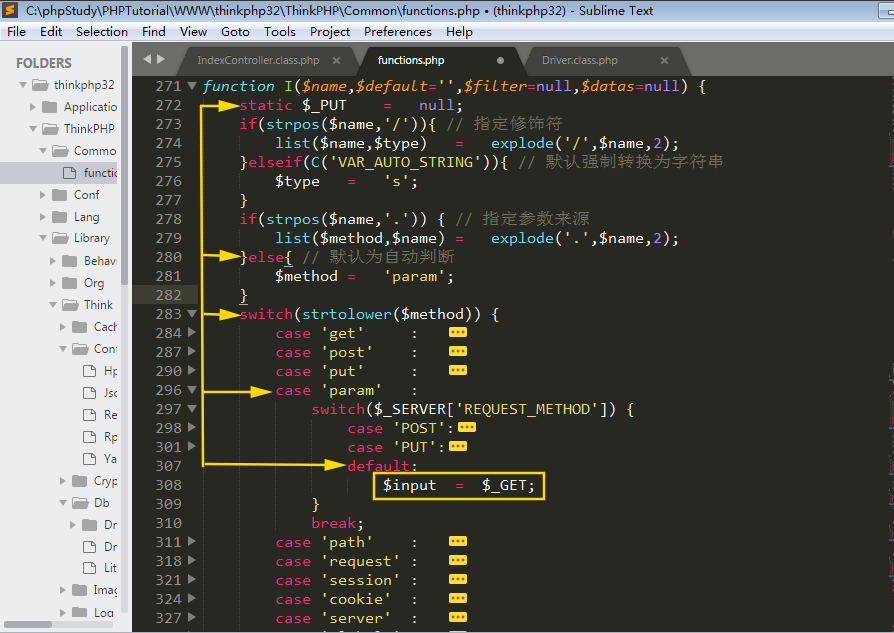

我们跟进 I 方法看看, I 方法位于 thinkphp32\ThinkPHP\Common\functions.php 文件中,可以看到 $input 变量的值等于超全局数据 $_GET 的值。如下图:

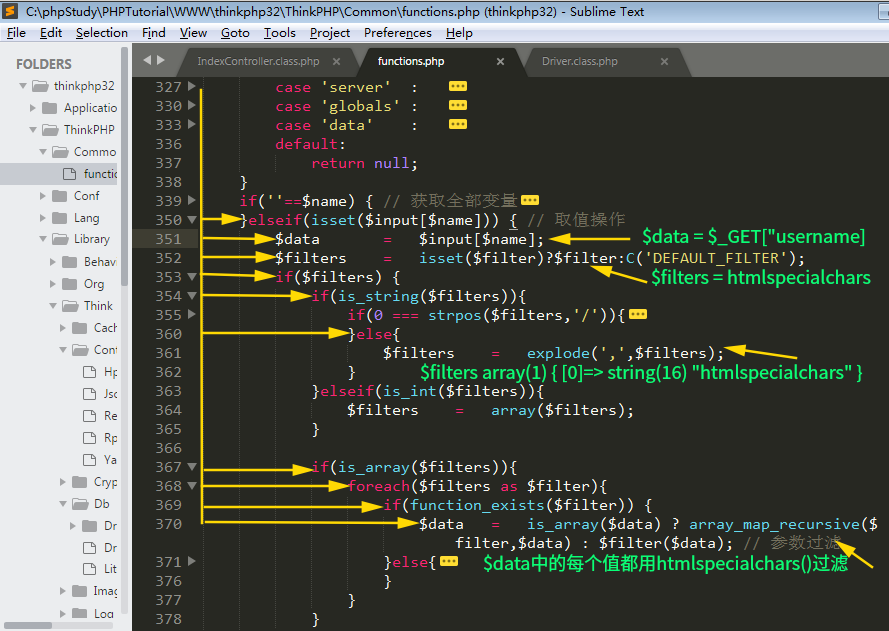

接着主要是对获取到的变量,使用 htmlspecialchars() 进行过滤,如下图:

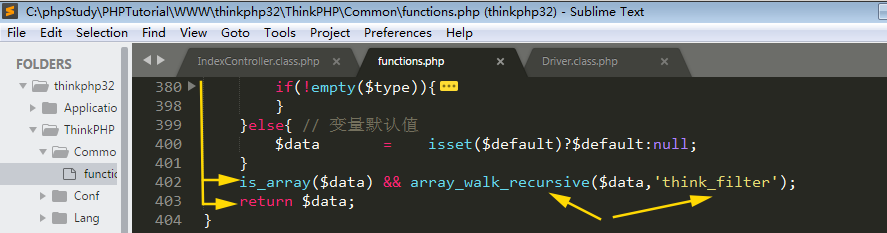

可以看到函数尾部使用了thinkphp自定义的过滤该方法 think_filter ,如下图:

该方法也在这个文件中定义,代码如下。可以清楚的看到并没有过滤 bind ,如下图:

1 | function think_filter(&$value){ |

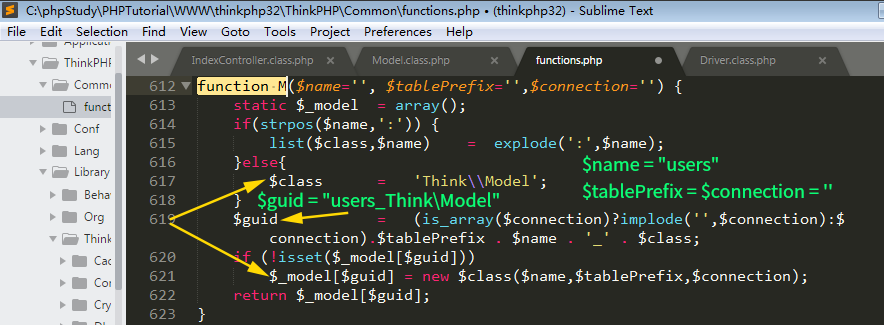

再回到 thinkphp32\Application\Home\Controller\IndexController.class.php 文件,看语句 $result = M("users")->where($condition)->save($data);我们跟进 M 方法, M 方法的话就是新建了一个 Think\Model 类,如下图:

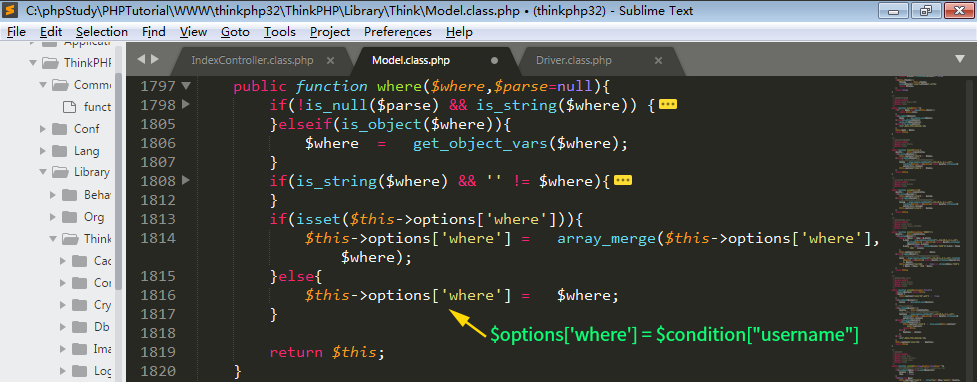

之后调用了 Think\Model 类的 where 方法,该方法位于 thinkphp32\ThinkPHP\Library\Think\Model.class.php 文件中,这里实际上就是做了添加 *$options[‘where’] * 的操作,如下图:

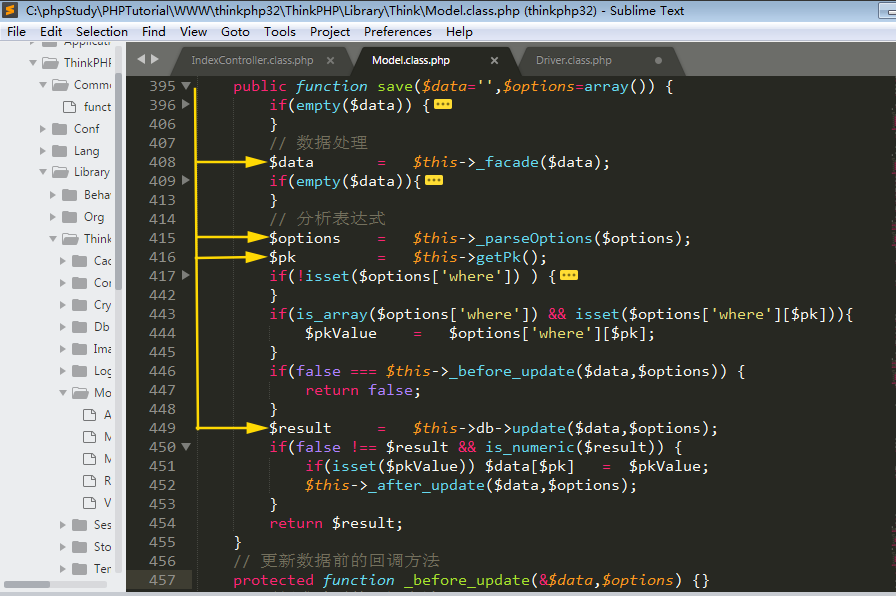

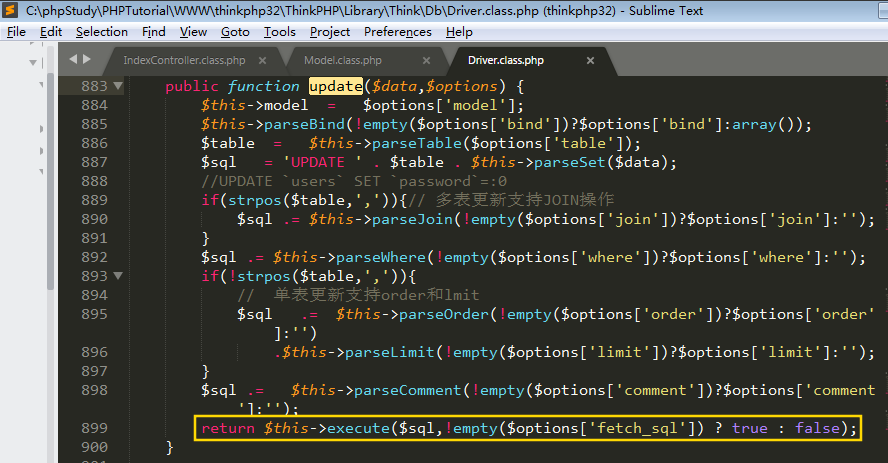

我们继续看 save 方法,在程序末尾有个 update 操作,继续跟进

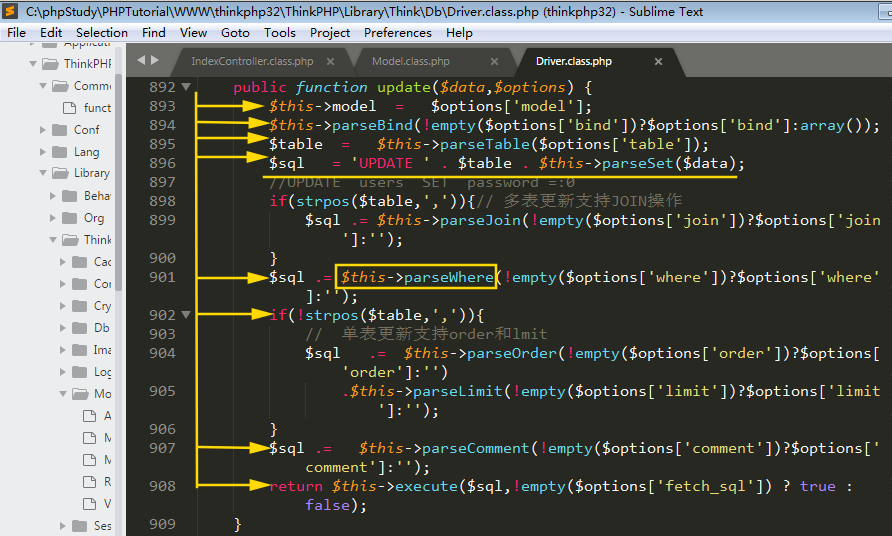

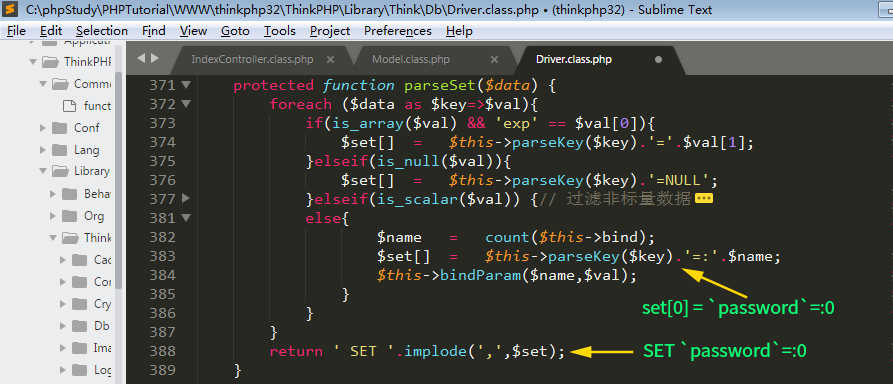

update 方法位于 thinkphp32\ThinkPHP\Library\Think\Db\Driver.class.php 文件中, parseSet 方法主要做了set[0] =password=:0 ,我们主要关注 parseWhere 方法。

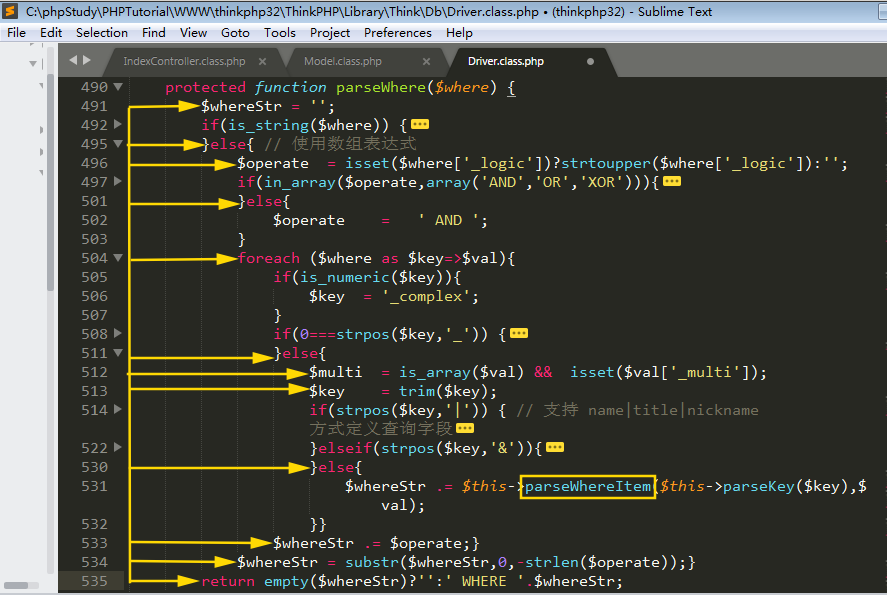

我们跟进 parseWhere 方法,发现其中拼接了经过 parseWhereItem 方法处理的语句,如下图:

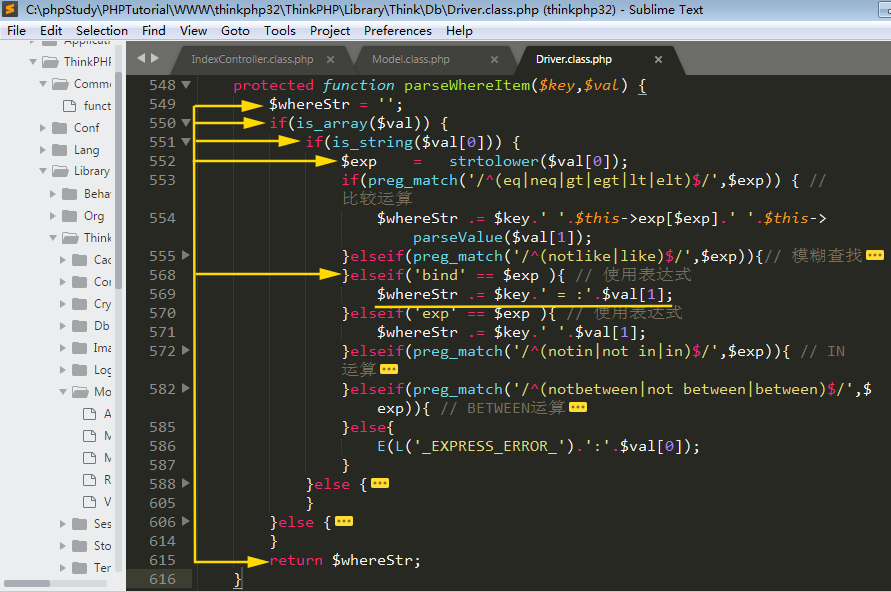

我们跟进 parseWhereItem 方法,会发现当 $val[0] 等于 bind 的时候,直接将参数进行拼接,如下图:

最终,执行攻击者构造的 SQL 语句,效果如下:

总结

笔者也是第一次审计Thinkphp3.2框架,在审计这套框架前还找了网络上的视频快速入门了下,再结合Thinkphp3.2手册,完成此次漏洞的审计。当然,文章有不当之处,还希望大家斧正。